4 razones para implementar controles de acceso basado en la identidad en tu compañía

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

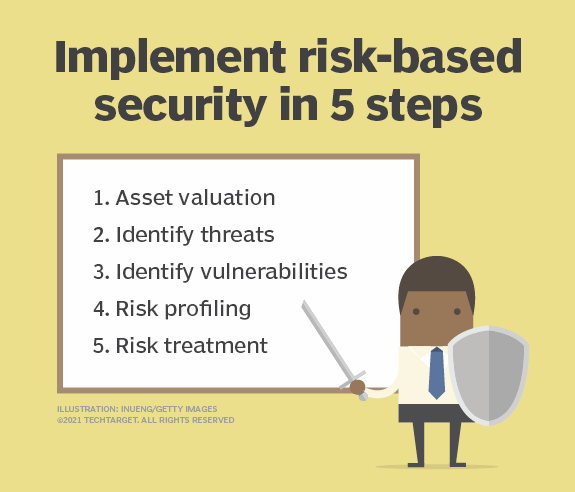

5 pasos para lograr una estrategia de seguridad basada en riesgos

Implementar controles de acceso ISO 27001 ¡Es más fácil de lo que crees!

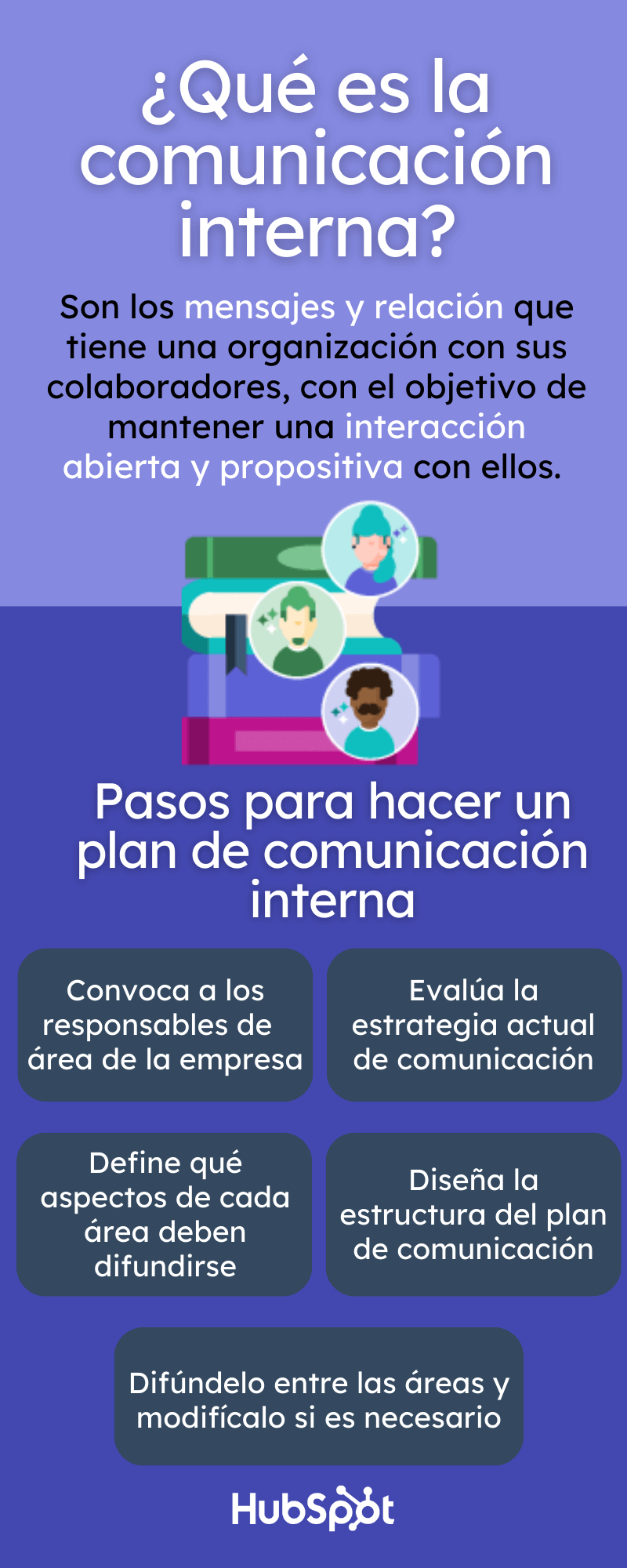

Comunicación interna: plan, estrategias, ejemplos y herramientas

5 Mejores Soluciones de Gestión de Identidades y Accesos (IAM)

Controles de acceso: ¿qué son y por qué son importantes para proteger tu empresa?

Ethereum Empresarial: Blockchain Privada Para Empresas - 101 Blockchains

Cómo mejorar la comunicación interna en la empresa (2024)

El 98% de los ataques se pueden prevenir con prácticas básicas

Qué es la seguridad de confianza cero?

4 razones para implementar controles de acceso basado en la identidad en tu compañía